10:32 Новая drive-by-атака маскируется под платежные системы | |

ИТ-компания Solera Networks

сообщила об обнаружении её специалистами новой сетевой атаке, с использованием веб-эксплоитов для

загрузки злонамеренного программного обеспечения по принципу drive-by на компьютер атакуемого.

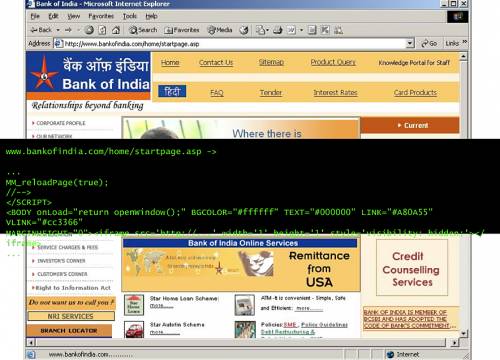

Для сокрытия местоположения атакующих сайтов, злоумышленники используют

сервис сокращения гиперссылок Google goo.gl. Организаторы утверждают, что сама атака происходит, якобы, от

организации Electronic Payments Association. В запущенной кампании хакеры

утверждают, что некая система платежей не смогла провести в отношении

пользователей операцию прямого депонирования средств. Когда же

пользователь переходит по ссылке, надеясь получить более подробную

информацию, то ему через браузер, используя уязвимости в Java или

Flash пытаются загрузить ряд вредоносных программ. Эндрю Брандт, директор по исследованию сетевых угроз Solera Networks

говорит, что обнаруженная ими атака является частью более широкой

тенденции по использованию браузерных эксплоитов и компонентов

сторонних, направленных на кражу пользовательских данных. "Можно

сказать, что нечто подобное мы фиксируем постоянно и если суммировать

все эти попытки, то получаются очень масштабные кампании", - говорит он.

Также он отметил, что данная атака демонстрирует и еще одну нездоровую

тенденцию - использование сервисов сокращения ссылок для маскировки

вредоносных ресурсов. | |

|

| |

| Всего комментариев: 0 | |