00:53 SMS, мошенничество и шантаж | |

Конечно же основная масса существующих угроз, нацелена на пользователей компьютеров. Но из года в год и в последнее, всё больше появляется вредоносных программ для мобильных устройств. В большинстве случаев, среди множества SMS-троянцев наиболее часто

упоминаются зловреды для мобильных платформ J2ME и Android. Однако это вовсе не

значит, что злоумышленники забыли о других операционных системах.

Подтверждением тому может являться новое семейство троянцев для платформы

Windows Mobile, обозначенных как Trojan-SMS.WinCE.Pocha. На данный момент, эксперты из ЛК обнаружили

три модификации данного зловреда. Распространяется троянец в виде установочных CAB-файлов, содержащих и

легальные приложения, например антивирусное ПО или Google Maps, а так же три

зловредных объекта со следующими именами:

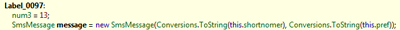

Эти файлы наносят урон непосредственно пользователю, скрывая свою деятельность и отсылая SMS на платные премиум- номера. Помимо данных файлов, внутри архивов есть объекты hardware.dll и http.dll, которые осуществляют вспомогательную деятельность: выполняют http-запросы и системные вызовы. При наличии на смартфоне доступа в интернет троянец может обновлять номер и текст отсылаемого им сообщения. При этом номер может быть любым. Уникальность троянца в том, что с помощью этого механизма обновляемых сообщений автор зловреда осуществляет мошенническую деятельность и шантаж. Такого на практике ещё не встречалось. Экспертам удалось загрузить следующие варианты сообщения: Из них видно: номера вовсе не премиум, текст явно мошеннического содержания; в конце стоит время, с которого начнётся рассылка и интервал рассылки (в данном случае сообщение будет рассылаться каждую минуту).Исходные номера и текст сообщения, которое отсылает троянец, заложены в код приложения: 7517 (короткий номер); 2523 c***(текст SMS сообщения)

Чтобы получить от хозяина новые сообщения зловред обращается по ссылке вида: http://pr****-c****.ru/app/refresh.php&deviceid=IMEI&pref=********.

В более поздней модификации есть другой адрес: http://xxx-****.com/app/refresh.php?deviceid=imei &pref=*********) Учитывая, что стоимость сообщения на такие номера колеблется в пределах двух-трёх рублей, то пользователь не сразу заметит утечку средств с его счета. В итоге зловред запускает чистое приложение (в зависимости от архива он запустит антивирус, или карты, или видеоплеер), которое лежит по соседству со зловредом в установочном файле, маскируясь таким образом.

Но были и упущения разработчика: 1) Приложение не имеет автозапуска, запуск осуществляет пользователь после успешной установки. Подведем итог: мы имеем новую, весьма простую схему шантажа или

запугивания пользователей. Весьма вероятно, что в ближайшем будущем нам

не раз придется столкнуться с мошенничеством такого рода. | |

|

| |

| Всего комментариев: 0 | |