19:50 Хакеры переключаются на мобильные системы | |

В сфере IT киберпреступности наметился знаменательный поворот! По мнению компании Cisco, представившей свой ежегодный отчёт в сфере информационной безопасности за

2010 год, впервые в

истории хакеры стали переключать свое пристальное внимание с персональных компьютеров и операционной системы Windows на

другие операционные системы и платформы, включая смартфоны, планшетные

компьютеры и мобильные устройства в целом. В отчете Cisco утверждается, что в 2010 году впервые в истории Интернета

существенно сократился объем сетевого спама. Тем не менее киберпреступники

продолжают активно вкладывать средства в мошеннические способы отъёма

денег, а пользователи становятся жертвами многочисленных способов, построенных на доверим. За последние десять лет хакеры направляли все свои усилия, в первую очередь, на

операционные системы для персональных компьютеров. В ответ на это поставщики ПК-платформ и

приложений усилили защиту своих продуктов и стали гораздо активнее

искать и закрывать уязвимости с помощью коррекционных модулей (патчей). В

результате хакерам стало все труднее взламывать платформы (в частности,

платформу Windows), которые раньше позволяли им легко зарабатывать "на

хлеб и на масло". Поэтому злоумышленники ищут новые области для

применения своих вредоносных "талантов". Тут очень кстати подоспели

мобильные устройства и приложения, которые стали активно

распространяться на рынке. В результате сегодня наибольшую угрозу для

пользователей таят мобильные приложения, созданные сторонними

разработчиками.

Как уже говорилось, в 2010 году впервые в истории Интернета общий объем

спама в сетях сократился. Вместе с тем в течение прошлого года объем

спама продолжал увеличиваться в развитых странах, где распространяются

широкополосные соединения (речь, в частности, идет о Франции, Германии и

Великобритании). Так, в Великобритании объем спама в минувшем году

вырос почти на 99 процентов. Зато в Бразилии, Китае и Турции, которые

еще недавно числились лидерами по этой части, объем спама в 2010 году

заметно упал. Например, в Турции объем спама за год сократился на 87

процентов. Это произошло во многом благодаря успешной борьбе с наиболее

опасными ботнетами вроде Waledac и Pushdo/Cutwail, которую провел

исследователь из Рурского университета Торстен Хольц (Thorsten Holz), а

также благодаря тому, что интернет-провайдеры стали ограничивать

распространение вредоносных сообщений, передаваемых по электронной почте

через широкополосные сети. К тому же государственные органы начали

серьезнее относиться к проблеме спама и наказывать наиболее отъявленных

злоумышленников.

Отмывание денег (Money Muling). По мере расширения преступной экономики

киберпреступники стали получать все более широкий доступ к финансовым

ресурсам. В результате стал расти спрос на услуги подставных лиц (на

жаргоне киберпреступников - money mules/денежные мулы), открывающих в банках счета и

использующих их для прокачки, обналичивания и отмывания преступно

добытых денежных средств. Эти операции становятся все более изощренными и

принимают международный размах. По мнению экспертов Cisco в области

информационной безопасности, в 2011 году именно это станет объектом

главных усилий киберпреступников.

Злоупотребление доверием. Большинство киберпреступников полагается не

только на технологию, но и на человеческую беспечность и доверчивость. В

отчете Cisco перечислены семь человеческих слабостей, эксплуатируемых

преступниками, которые используют психологические методы воздействия на

людей через электронную почту, социальные сети и телефонную связь. Речь

идет о сексуальности, алчности, тщеславии, чрезмерной доверчивости,

лени, сострадании и поспешности в принимаемых решениях.

Индекс Cisco Global ARMS Race. Индекс Cisco Global Adversary Resource

Market Share (ARMS) Race был разработан для учета общего количества

взломанных вычислительных ресурсов в мировом масштабе и со временем

стал использоваться для более точной оценки эффективности хакерских

инициатив, направленных против корпоративных и индивидуальных

пользователей. По 10-балльной шкале, объем взломанных ресурсов в мировом

масштабе по состоянию на конец 2010 года (по сравнению с данными за

декабрь 2009 года, указанными в предыдущем отчете Cisco) сократился на

полбалла и составил 7,2.

Премии Cisco Cybercrime Showcase за 2010 год. Cisco второй год подряд

присудила две премии под названием Cisco Cybercrime Showcase. Ту из них,

что присуждается за наибольший вклад в борьбу с киберпреступностью,

получил вышеупомянутый Торстен Хольц. Антипода этой награды

(присуждается самому опасному программному средству) удостоился

компьютерный червь Stuxnet.

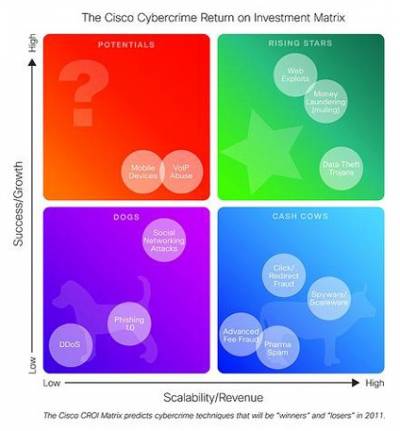

Матрица прибыльности киберпреступлений (Cisco CROI Matrix). Матрица

Cisco CROI, впервые упомянутая в Ежегодном отчете Cisco по

информационной безопасности за 2009 год, анализирует типы

киберпреступлений, на которые, по мнению экспертов по информационной

безопасности Cisco, в первую очередь направят свои ресурсы в 2011 году

хакеры, занимающиеся этим ради прибыли. На основе данных, полученных в

2010 году, матрица прогнозирует на 2011 год рост популярности таких

предназначенных для кражи информации троянов, как Zeus, простых средств

для использования уязвимостей Интернета и средств для отмывания денег,

используемых так называемыми money mules. Не следует спускать глаз и с

вредоносных программ для мобильных систем, тем более что хакеры уже

разработали Zeus для мобильных платформ под названием SymbOS/Zitmo.Altr

("Zitmo" – сокращенное от "Zeus in the Mobile", т.е. Zeus в мобильном

устройстве). С другой стороны, в течение 2011 года преступники вряд ли

станут вкладывать большие ресурсы в атаки, направленные против

социальных сетей, хотя в прошлогоднем отчете эти атаки попали в раздел

потенциальных угроз. Это, впрочем, не означает снижения угроз для

социальных сетей: просто такие сети стали сравнительно небольшим

компонентом гораздо более зловещих планов вроде запуска во Всемирную

паутину трояна Zeus. | |

|

| |

| Всего комментариев: 0 | |